图片来源:REUTERS/Kacper Pempel

图片来源:REUTERS/Kacper Pempel

密码管理器和它所保护的数据,也可能被黑客偷取,或因人为失误而泄漏

对那些因为要记住复杂密码而饱受折磨的人,或被公司IT部门要求定期更改密码的人来说,密码管理器简直就是神器。

使用密码管理器你只需要记住一个主密码;然后,你就可以保存所有网站的密码,并使用主密码保护它们。

此外,很多密码管理器都允许你存储付款信息,甚至允许其他人在短期内访问该信息,例如允许你的女儿使用这些付款信息来购买她上学所需的书籍。

密码管理器真是太方便了,但并不是万无一失的。这意味着我们需要更深入地看看它们究竟有哪些漏洞。

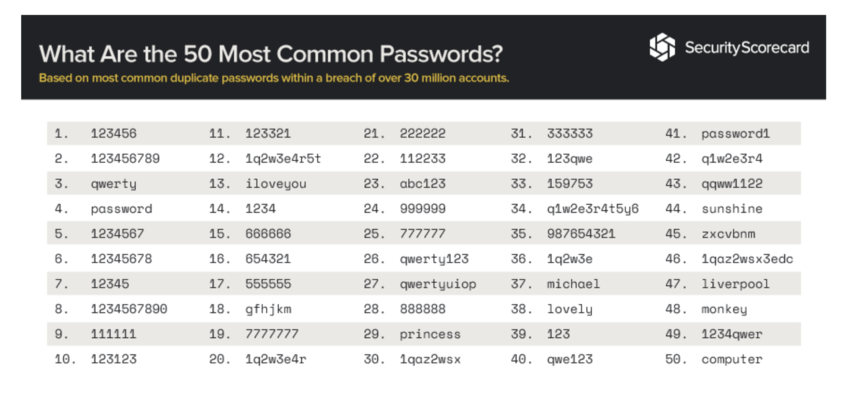

图片来源:SecurityScorecard

使用密码管理器的用户通常只会想到它们的优点,但是,美国安全咨询机构 “Independent Security Evaluators” 最近发布的一份报告发现,某些类型的恶意软件可以偷取众多知名密码管理器中存储的用户数据,甚至在这些密码管理器处于锁定状态(但未退出)时,大多数攻击方法仍然有效。

参与这份报告的研究人员说,他们不清楚黑客们是否已经知道报告公开的这些漏洞。不管怎样,他们还是建议用户应当采取一些预防措施:

至关重要的是,不要以为入侵密码管理器仅仅理论上可行,或只有网络安全研究人员在实验室中实施。2017年5月,密码管理器 OneLogin 被黑。该公司证实,这次攻击可能使黑客能够访问 OneLogin 所有美国用户的数据,而且那些坏蛋可能已经解密了用户的数据。

备受欢迎的密码管理器 LastPass 在2015年也遭到了黑客攻击。该公司在检测到服务器上的异常活动后发现了这个问题。尽管黑客窃取了电子邮件地址和密码提醒等信息,但该公司指出,LastPass 使用一种称为“慢哈希”的加密方法,可以保护用户密码数据的安全。

几年前,Google 的一位研究人员向 LastPass 报告过另一个与该应用程序的浏览器插件有关的漏洞。据报道,这个漏洞允许黑客执行恶意代码或者窃取密码。庆幸的是,LastPass 在该漏洞被利用之前就修复了。

不仅是黑客可能威胁到密码管理器保护的用户数据,在最近影响到数百万用户的一个案例中,一个名为 Blur 的密码管理器的服务器出现问题,暴露了加密的密码,用户名和电子邮件地址。

近期另一个事件,存在 Keeper 密码管理器中长达16个月的 bug, 使用户的密码没有受到保护。发现该漏洞的谷歌研究人员表示,这个 bug 将使任何网站都能窃取 Keeper 中存储的密码。更糟糕的是,Keeper 密码管理器捆绑安装在某些 Windows 计算机上。

当时深陷舆论漩涡之中的 Keeper,把报道该新闻的记者、相关网站 Ars Technica 及其发行商都告了。 Keeper 断言该报告存在不实之处。

好在 Keeper 似乎也已经吸取了教训。在那次事件之后,Keeper 与众包的网络安全平台 Bugcrowd 合作发起了一个漏洞报告项目。该项目是 Keeper 朝正确方向迈出的一步,但有些批评说,因为报告 Keeper 漏洞之后要承担法律后果,人们可能更不愿意说出这些 bug。

在这些案例中,系统或软件本身一些问题导致密码管理器并不安全。如果密码管理器厂商不采取预防措施,如果他们没有好好测试软件并认真对待错误报告,那即使没有黑客,问题也会越来越多。

用户也应该小心谨慎地使用密码管理器。如前面所说的,首先要选择合适的主密码。你应该选择不容易被猜测和破解的主密码。黑客可以在10到15秒内破解一个又短又简单的密码。

如果你选择的密码是基于宠物或孩子的名字,重复单词,或者谁都查到的信息组合在一起(例如某人的名字缩写和生日),那么黑客破解起来就太简单了。

人们对密码管理器的价值有不同的看法。有些人认为拥有一个总比没有好,而另一些人则指出黑客有很多种方式入侵密码管理器,他们认为最好的密码管理器就是自己的记忆。如果你使用密码管理器,记得选择一个唯一且难以猜测的主密码。

去年,Virginia Tech 与密码管理器 Dashlane 合作,分析了超过6100万个密码,而且公布了一些令人不安的发现。研究人员发现,用户之间的密码重用和修改模式使他们的密码非常不安全。研究表明,利用一个密码算法,只需进行10次猜测就可以破解1600万个密码对。

这项研究还强调了人们好喜欢使用 “password walking” 方法(键盘上邻近的字母)创建密码。还有一些人使用品牌或运动队等非私密信息作为密码。

有时,黑客攻击是无意间发生的。来自芬兰的赫尔辛基大学和阿尔托大学的研究人员的一项发现表明,处理与共享计算机有关的软件进程的进程间通信(IPC)通道可能并不总是安全的。该项发现确认,几个安全性至关重要的应用程序(包括密码管理器)并没有保护IPC。

所以,由于IPC的不安全特性,共享计算机上发生的用户进程可能会泄露另一个用户的私密凭据。研究人员还提到,IPC是开发人员经常忽略而且并不了解的东西。

使用密码管理器并不愚蠢,它还是比不使用密码管理器安全。重要的是,你要与密码管理器厂商保持联系以获取各种问题的信息,并保持软件更新。除此之外,请仔细选择你的主密码,不要重复使用密码,尤其是在得知可能会影响到你账号安全的泄露事件之后。

密码管理器很好用,但是不要以为它所保护的数据一定能够应对所有黑客狡猾的攻击和其他的数据安全威胁。

本文源自 World Economic Forum,原作者:Kayla Matthews

原文地址:https://www.weforum.org/agenda/2019/03/password-managers-arent-all-theyre-cracked-up-to-be-heres-why/